O SSE é a camada de segurança do SASE (que também inclui SD-WAN).

Um conjunto completo de serviços de segurança em nuvem SSE permite que as organizações protejam sua força de trabalho contra ameaças da Internet, forneça acesso seguro e adaptável a aplicativos corporativos privados e proteja dados em todas as suas plataformas e aplicativos em nuvem.

Continue a leitura para saber mais sobre a solução. Até o final do artigo, confira:

- O que é SSE?

- Componentes do SSE

- SASE vs SSE

- Por que você precisa de SSE?

- Principais benefícios do SSE

- Como funciona o SSE?

- Principais casos de uso

- 3 coisas importantes para selecionar a solução SSE certa

- FAQ: dúvidas frequentes sobre o Security Service Edge (SSE)

- Considerações finais

O que é SSE?

SSE é a sigla para Security Service Edge, que em português significa Borda de Serviço de Segurança. Trata-se de uma estrutura de segurança na nuvem que combina várias funções de segurança para proteger o acesso de usuários remotos a aplicativos e dados na web, SaaS e privados.

Componentes do SSE

O SSE é composto por três soluções:

- Secure Web Gateway (SWG): sua função é proteger a força de trabalho e os dispositivos de todas as ameaças baseadas na Internet;

- Zero Trust Network Access (ZTNA): protege o acesso a aplicativos privados, estejam eles em um data center ou hospedados na nuvem.

- Cloud Access Security Broker (CASB): protege os dados armazenados em ambientes multi-nuvem.

– Leia também: Zero Trust: o que é e como implementar o conceito de Confiança Zero na prática

SASE vs SSE

SASE (Secure Access Service Edge), em português frequentemente traduzido como Borda de Acesso Seguro, é uma arquitetura que permite que serviços de rede e segurança sejam consumidos usando um controle e um plano de gerenciamento unificado.

Os serviços oferecidos por essa arquitetura têm como foco melhorar a experiência do usuário final e reforçar a postura de segurança, ao mesmo tempo em que reduzem custo e complexidade para as equipes de TI.

O SASE reúne duas camadas principais:

- Serviços de Rede (WAN Edge) — inclui SD-WAN para otimização da WAN, controle de qualidade de serviço (QoS) e acesso direto de filiais à Internet;

- Serviços de Segurança (Security Service Edge) — engloba tecnologias como SWG (Secure Web Gateway), CASB (Cloud Access Security Broker) e ZTNA (Zero Trust Network Access), oferecendo uma plataforma unificada para aplicar políticas de segurança consistentes e proteger usuários, dados e aplicações.

Ou seja, o SSE é uma das camadas do SASE, enquanto o SASE é uma solução mais abrangente, que integra tanto as funções de segurança providas pelo SSE quanto os serviços de rede (WAN Edge) em uma oferta unificada.

Por que você precisa de SSE?

Tradicionalmente, a segurança de uma organização tem sido tratada de forma muito isolada e usando produtos de vários fornecedores que foram implantados em um data center.

Com a aceleração para a nuvem e a força de trabalho se tornando híbrida, a abordagem tradicional não atende aos requisitos do estilo de trabalho moderno devido aos seguintes pontos:

- A arquitetura tradicional de Castle and Moat exige que todo o tráfego seja redirecionado para o data center, adicionando latência e resultando em uma experiência ruim para o usuário final;

- Requer gerenciamento extensivo, incluindo manutenção, administração e novas implantações, o que mantém a TI estressada e permite menos tempo para se concentrar em iniciativas estratégicas e no crescimento da equipe;

- Ele não fornece visibilidade e monitoramento completos do tráfego e ações de usuários finais relacionados ao trabalho, resultando em práticas de trabalho inseguras e caras.

Principais benefícios do SSE

Serviços completos e unificados de segurança permitem que os clientes:

1. Forneça um ambiente seguro e produtivo para a força de trabalho híbrida

Como um serviço nativo da nuvem, ele fica alinhado com os aplicativos na nuvem e não requer backhauling, proporcionando uma experiência de usuário final em tempo real.

– Leia também: 5 dicas de segurança de dados para empresas de tecnologia que trabalham em um ambiente de trabalho híbrido

2. Modernize a TI com uma plataforma unificada entregue na nuvem

Uma plataforma unificada e entregue na nuvem minimiza o gerenciamento de políticas de segurança e não requer manutenção diária, proporcionando tempo para que a TI se concentre em iniciativas estratégicas, bem como em seu crescimento profissional.

3. Proteja os dados corporativos armazenados em várias plataformas de nuvem

À medida que todo o tráfego corporativo passa por essa solução de proxy único, ela ajuda a identificar Shadow IT e capacita os usuários finais a usar aplicativos sancionados com segurança. Ele também inspeciona todo o tráfego de entrada e saída da Internet para parar e ameaças baseadas na Internet, como ransomware.

Como funciona o SSE?

O Security Service Edge (SSE) faz parte da estrutura SASE, que oferece segurança fornecida como um serviço.

Esses serviços são nativos da nuvem, que oferecem escalabilidade ilimitada, alta resiliência e facilidade de gerenciamento.

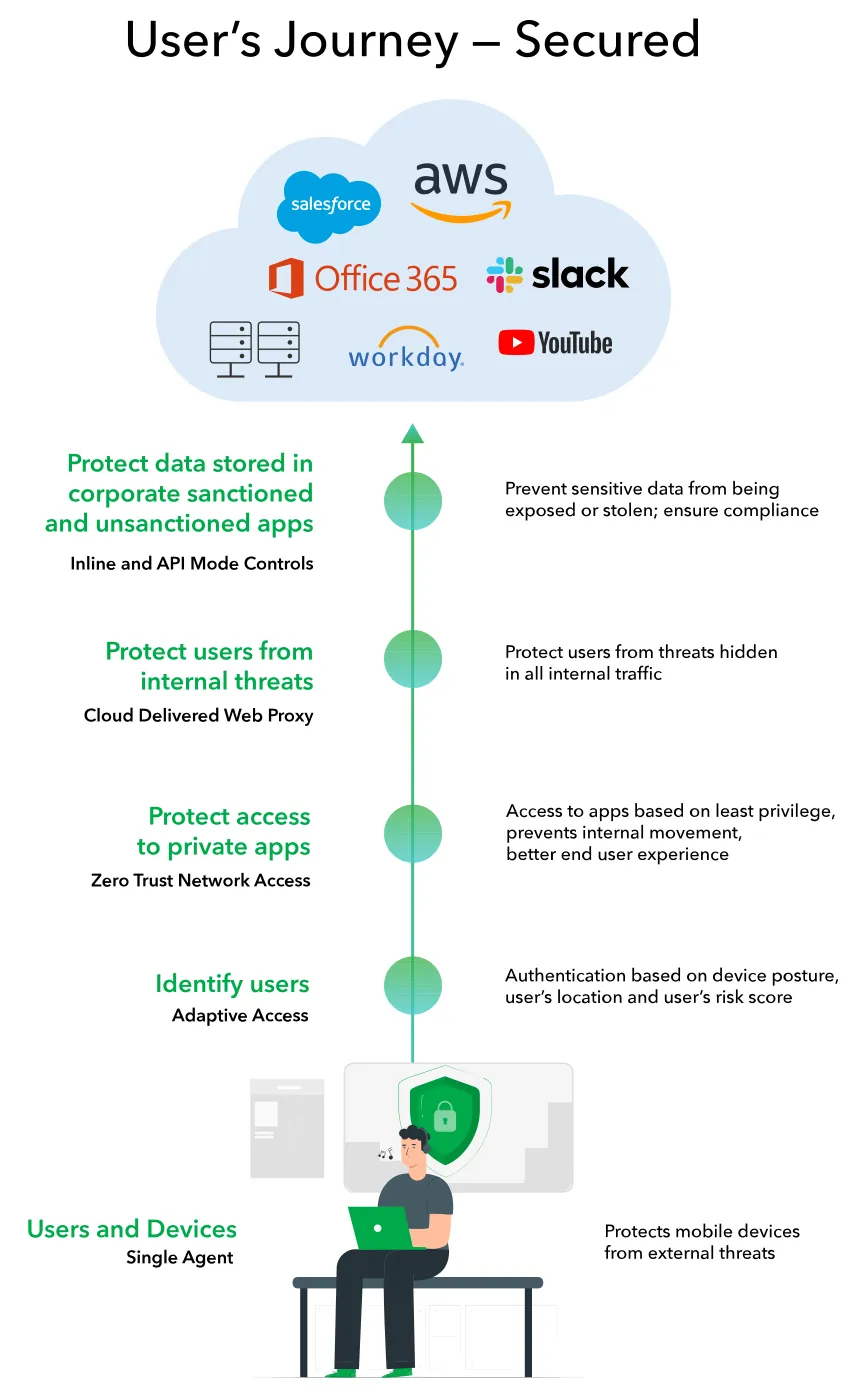

Como esses serviços funcionam como um só, ele protege a jornada de um usuário desde seu endpoint até o acesso ao trabalho na nuvem e vice-versa.

Abaixo você confere um exemplo de tal ilustração:

Ou seja:

- Identificar usuários e dispositivos: São o ponto de partida da segurança. É preciso identificar quem se conecta e com quais equipamentos;

- Identificar usuários: autenticação e gestão de identidade (SSO, MFA, provisionamento/desprovisionamento e gestão de privilégios) para garantir que apenas identidades válidas e autorizadas acessem os recursos;

- Proteger acesso a apps privados: controle de acesso baseado em políticas que restringe e monitora o acesso a aplicações internas sem depender de backhauling via VPN;

- Proteger usuários de ameaças internas: detecção de comportamentos anômalos, prevenção de abuso de credenciais e resposta a incidentes internos para minimizar riscos causados por erro humano, contas comprometidas ou má intenção;

- Proteger dados em apps sancionados e não sancionados: classificação e proteção de dados em SaaS aprovados e em aplicações de terceiros (shadow IT), evitando vazamento ou exposição de informações sensíveis independentemente de onde estejam armazenadas;

- Proteger nuvem/apps e serviços corporativos: local onde dados e aplicações residem (ex.: Salesforce, AWS, Office 365, servidores internos …). As medidas anteriores devem ser aplicadas e integradas a esses ambientes para garantir proteção consistente.

Principais casos de uso

1. Uso seguro da web e da nuvem

- Permita que os funcionários acessem com segurança as informações de que precisam, seja acesso geral à Internet ou aplicativos corporativos hospedados na nuvem ou entregues como SaaS. Uma estrutura de política unificada ajuda a proteger esses funcionários contra ameaças baseadas na Internet, como ransomware, além de proteger as informações corporativas armazenadas em vários aplicativos de nuvem, SaaS e privados;

- Evite qualquer configuração incorreta de política e reduza qualquer risco como resultado de erro humano ou incompatibilidade de política na nuvem.

2. Detectar e mitigar ameaças

- Permita que a TI descubra quaisquer atividades não autorizadas por usuários em termos de uso de aplicativos SaaS não autorizados para compartilhar informações corporativas. Isso permite que a TI proteja esses aplicativos e permita que os usuários continuem usando esses aplicativos enquanto seguem as práticas de segurança adequadas;

- Descubra e corrija qualquer conteúdo malicioso inspecionando todo o tráfego de entrada e saída da Internet e evitando danos às redes corporativas, incluindo o roubo de informações confidenciais;

- Impeça o acesso não autorizado a aplicativos com base em políticas de acesso adaptáveis baseadas no risco do usuário, na postura do dispositivo e na localização do usuário.

3. Conecte e proteja os trabalhadores remotos

- Forneça aos usuários a flexibilidade de usar qualquer dispositivo de qualquer local com acesso baseado e sem agente a aplicativos privados;

- Proteja os trabalhadores remotos contra ameaças baseadas na Internet, como ataques de ransomware e phishing.

– Leia também: O que é BYOD (Bring Your Own Device)? Entenda os riscos do seu uso sem um MDM

4. Identifique e proteja informações confidenciais

- Descubra informações confidenciais automaticamente com controles em linha que permitem a aplicação de políticas de segurança em tempo real e evita a exposição de dados confidenciais em tempo real.

- Evite a exposição de dados confidenciais, mesmo que os arquivos sejam compartilhados com terceiros, como parceiros e contratados, com políticas de segurança incorporadas aos arquivos.

3 coisas importantes para selecionar a solução SSE certa

Ao selecionar a estratégia de segurança certa para sua organização, lembre-se do seguinte:

- Uma plataforma unificada garantirá seu investimento no futuro: procure fornecedores que ofereçam plataformas nativas da nuvem que o ajudarão a construir sua pilha como uma solução única e integrada. Ele o ajudará a minimizar a sobrecarga de gerenciamento, proteger seu investimento no futuro, permitir que sua TI se concentre em iniciativas importantes e estratégicas e fornecer uma ótima experiência ao usuário final;

- Construído do zero com confiança zero: Uma solução, construída como nativa da nuvem desde o início, fornecerá a melhor escalabilidade e confiabilidade para seus negócios. Uma solução baseada em confiança zero ajudará você a modernizar sua segurança de TI, protegê-lo de todas as ameaças modernas vindas da Internet ou de funcionários internos, além de fornecer flexibilidade para sua força de trabalho moderna trabalhar de qualquer lugar usando qualquer dispositivo;

- Forneça ferramentas para descobrir e monitorar todo o tráfego corporativo: A solução certa pode permitir que a TI implemente controles de segurança para proteger as informações corporativas contra exposição e uso indevido. Ao fazer isso, a TI pode ser mais flexível ao permitir que os usuários continuem usando aplicativos não autorizados para seu trabalho.

– Leia também: O que é firewall de rede? Principais tipos, por que sua empresa precisa e soluções

FAQ: dúvidas frequentes sobre o Security Service Edge (SSE)

O que significa a sigla SSE?

SSE é a sigla para Security Service Edge, que em português significa Borda de Serviço de Segurança.

O que é SSE?

Trata-se de uma estrutura de segurança na nuvem que combina várias funções (como SWG, ZTNA e CASB) para proteger o acesso de usuários remotos a aplicativos e dados na web, em SaaS e em aplicações privadas, oferecendo inspeção de tráfego, controle de acesso e proteção de dados de forma unificada.

Quando usar SSE?

Use SSE quando sua organização precisa modernizar a segurança para um ambiente de trabalho híbrido e aplicações na nuvem, especialmente para evitar backhauling de tráfego ao data center, reduzir complexidade e custo de gerenciar múltiplas soluções, melhorar a experiência do usuário final e garantir visibilidade, e controlar e proteger os dados em múltiplas plataformas de nuvem.

SASE vs SSE, qual a diferença?

O SASE é uma arquitetura ampla que unifica serviços de rede e serviços de segurança numa mesma plataforma gerenciada. O SSE corresponde especificamente à camada de Serviços de Segurança dentro do SASE, ou seja, o SSE fornece as funções de segurança (SWG, CASB, ZTNA) enquanto o SASE integra essas funções com os serviços de rede.

SSE vs SWG, qual a diferença?

O SWG (Secure Web Gateway) é uma das soluções que compõem o SSE e tem a função específica de proteger a força de trabalho e os dispositivos contra ameaças baseadas na Internet; já o SSE é o conjunto mais amplo de serviços de segurança em nuvem (incluindo SWG, ZTNA e CASB) destinado a proteger acessos, aplicações e dados de forma integrada.

Considerações finais

O SSE é a peça central para proteger uma força de trabalho distribuída, consolidando SWG, ZTNA e CASB em serviços nativos da nuvem que oferecem inspeção contínua, controle adaptativo e proteção de dados.

Ao substituir o modelo Castle and Moat por uma abordagem baseada em identidade, contexto e risco, ele reduz latência, simplifica operações e reforça a segurança. Para adotar com sucesso a solução, prefira plataformas cloud-native com arquitetura de confiança zero e valide a implementação com um projeto piloto para medir usabilidade, cobertura e gestão.